AssetView セキュリティ情報

JVNVU#91625548: AssetView 暗号モジュールに2件の脆弱性

公開日:2017年10月16日

最終更新日:2017年10月16日

概要

AssetView がセキュリティ向上のために実施している暗号モジュールに2件の脆弱性が存在することが判明しました。

判明した2件は、いずれも AssetView がシステム全体で利用している暗号モジュールの実装に起因しており、この共通の暗号鍵を用いてクライアント端末上の設定ファイルを復号した上、改ざんすることによって攻撃が可能となるものです。

これらの脆弱性を悪用された場合、以下のような危険性があります。

- 任意のクライアント端末に AssetView RC の機能を使ってリモートコントロールし、悪意ある操作ができる危険性

- AssetView サーバーに送信されるクライアント端末に一時的に保存されるログファイルの改ざんによる悪意ある攻撃により、AssetView サーバー上に保存されている情報の搾取や AssetView のシステム破損の危険性

これらの問題の影響を受ける AssetView のバージョンを以下に示しますので、対策方法をご覧いただき、セキュリティ対策パッチの適用をお願いいたします。

2件の脆弱性はともに、共通のセキュリティ対策パッチの適用で対策できます。

該当製品の確認方法

影響を受ける製品は以下の製品です。

製品名称: AssetView もしくは AssetView PLATINUM

※AssetView RemoteConsole は対象外です。

対象モジュール:データベースサーバー/アプリケーションサーバー/クライアント

※管理コンソールは対象外です。

該当バージョン:AssetView Ver.7.0.0~9.2.3

AssetView PLATINUM Ver. 1.1.0~6.2.2

使用しているバージョン番号の確認方法は以下の通りです。

- AssetView データベースサーバーの端末で、コントロールパネルより『プログラムと機能』を選択します。

- 「プログラムと機能」画面の一覧で下記プログラムのバージョン項目を確認します。

名前:AssetView データベースサーバー

バージョン:9.2.3 ※9.2.3 以下であることを確認します。

脆弱性の説明

AssetView 暗号モジュールは、システム全体のセキュリティ向上のため、システムを動作させるための設定情報が格納されたファイルや AssetView サーバーに送信されるクライアント端末に一時的に保存されるログファイルを暗号化しており、クライアント端末ごとに固有の情報を保有しております。

CVE-2017-10866:任意の端末をリモートコントロールできる脆弱性(CWE-321)

AssetView 暗号モジュールに脆弱性が存在するため、AssetView Ver.9.2.0以上の環境で AssetView RC のライセンスを有効にしている場合、クライアント端末上に存在する設定ファイルを復号し、パスワード情報を抜き取ることにより、任意の端末に対して悪意ある操作ができる危険性があります。

CVE-2017-10867:AssetViewサーバー上で任意のSQLクエリを実行できる脆弱性(CWE-20)

AssetView 暗号モジュールに脆弱性が存在するため、クライアント端末に一時的に保存されるログファイルの改ざんによる悪意ある攻撃により、AssetView サーバー上で任意のSQLクエリが実行される危険性があります。

脆弱性がもたらす脅威

CVE-2017-10866:任意の端末をリモートコントロールできる脆弱性(CWE-321)

この脆弱性をついた攻撃が成功すると、任意の端末に対しリモート操作を実行することで、対象の端末から格納されている情報の搾取や破損、悪用等の行為を実施される可能性があります。

CVE-2017-10867:AssetViewサーバー上で任意のSQLクエリを実行できる脆弱性(CWE-20)

この脆弱性をついた攻撃が成功すると、悪意のある第三者によって AssetView サーバーで任意のSQLクエリが実行され、AssetView のシステム破損、機能の悪用等の行為を実施される可能性があります。

対策方法

2件の脆弱性(CVE-2017-10866、CVE-2017-10867)は、セキュリティ対策パッチの適用もしくはバージョンアップにて対策ができます。AssetView Ver.9.2.3 以下を利用されているお客様は、以下のセキュリティ対策パッチ「AssetView 暗号モジュール Hotfix」もしくは AssetView Ver.9.3.0 をインストールしてください。

セキュリティ対策パッチ「AssetView 暗号モジュール Hotfix」のインストール方法に関しては、以下のファイルをダウンロードいただき、ダウンロードファイル内に格納されております「AssetView 暗号モジュール Hotfixインストール手順」に従ってご対応いただきますようお願い申し上げます。DBサーバー、APサーバー、クライアントの更新が必要になりますので、バージョンアップと同等の手順が必要となりますことをご了承いただければ幸いです。

AssetView Ver.9.3.0 のプログラムの入手やアップデートの手順につきましては、「保守ユーザー様専用Webサイト」内からモジュール一式をダウンロードいただき、ダウンロードファイル内に格納されております「AssetView Ver.9.3.0バージョンアップ手順」に従ってご対応いただきますようお願い申し上げます。

■セキュリティ対策パッチ「AssetView 暗号モジュール Hotfix」の適用をご検討しているお客様向け

【セキュリティ対策パッチ「AssetView 暗号モジュール Hotfix」のダウンロード】

※マニュアルファイルも含みます

| ファイル名 | ファイル容量 | ハッシュ値(MD5) |

|---|---|---|

| AST_EncryptPatch_201709_0001.zip | 137MB | 1FBC860E398BE0D8AC920D1FF01E5B0A |

【セキュリティ対策パッチ「AssetView 暗号モジュール Hotfix」マニュアルのダウンロード】

| ファイル名 | ファイル容量 | ハッシュ値(MD5) |

|---|---|---|

| AST_EncryptPatch_MANUAL_201709 _0001.zip |

1.84MB | 969601A96CDD1AD7D2F3A241B50DB573 |

■最新版 AssetView Ver.9.3.0 の適用をご検討しているお客様向け

【AssetView Ver.9.3.0 のダウンロード】

保守ユーザー様専用 Web サイト にアクセスいただき、「最新モジュールダウンロード」から「AssetView Ver.9.3.0」ダウンロードから実施をお願い申し上げます。

回避策

この脆弱性を緩和する要素、回避策はございません。対策方法の実施をお願い申し上げます。

謝辞

この脆弱性情報は、下記の方が JPCERT/CC に報告し、JPCERT/CC が開発者との調整を行いました。

報告者 : 株式会社リクルートテクノロジーズ RECRUIT RED TEAM 西村宗晃 氏

更新履歴

2017.10.16 この脆弱性情報ページを公開しました。

連絡先

【保守契約ユーザー様のお問い合わせ】

AssetView サポートグループ

電話:0120-994577(平日9:00~12:00、13:00~17:00 弊社休業日を除く)

海外・携帯電話・PHSからは 03-5291-6137

【保守契約が終了しているユーザー様のお問い合わせ】

EC営業部

電話:0120-922786(平日9:00~12:00、13:00~17:00 弊社休業日を除く)

海外・携帯電話・PHSからは 03-5291-6121

【脆弱性情報】AssetView 暗号モジュール2件の脆弱性(JVNVU#91625548)

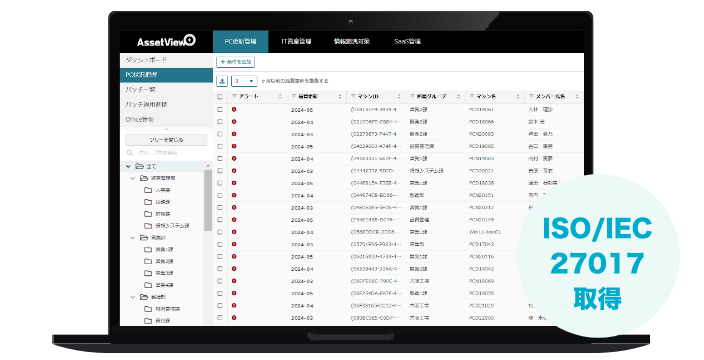

AssetView暗号モジュールに確認された2件の脆弱性情報。影響を受けるバージョン・推奨対処方法・JVN公開情報へのリンクを掲載しています。 IT資産管理、ログ管理などのIT統合管理ソフトウェア『AssetView』はPCのセキュリティ対策や情報漏洩対策を強化し、業務効率化やPCのライフサイクル管理を支援します。 IT管理スタイルの数だけ、変幻自在。必要な機能やサービスをオーダーメイド感覚でご提供します。 多彩な機能から必要なもののみを選んで導入することができ、それぞれが安価なためコスト削減を実現します。