ファイアウォールとは?仕組み・種類・WAFとの違いをわかりやすく解説

- INDEX

-

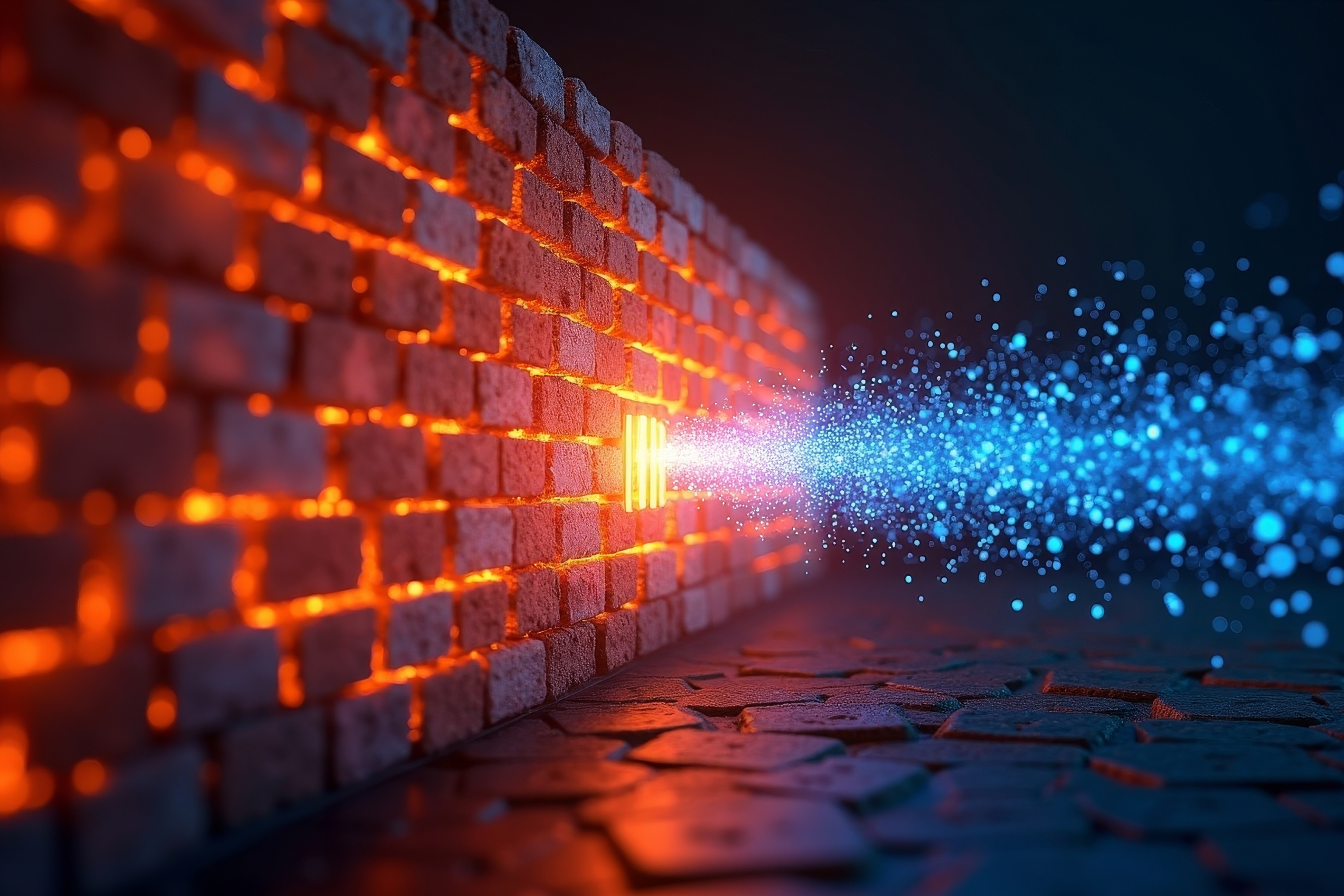

ファイアウォールとは、外部ネットワークからの不正なアクセスを防ぎ、内部ネットワークの安全を守るためのセキュリティシステムです。

英語の「firewall(防火壁)」が語源であり、その名の通り、インターネットという外部の脅威から社内ネットワークや個人のコンピュータを守る防火壁の役割を果たします。

この記事では、ファイアウォールの基本的な仕組みや主な種類、WAFなどの他のセキュリティ対策との違いについて、わかりやすく解説します。

ファイアウォールとは?ネットワークの「防火壁」としての基本的な役割

ファイアウォールの基本的な役割は、信頼できる内部ネットワークと、信頼できない外部ネットワークとの境界に立ち、その間を行き来する通信を監視・制御することです。

その意味や由来は、火災の延焼を防ぐ「防火壁」にあり、ネットワークの世界でも同様に脅威の侵入や拡大を防ぐ目的で設置されます。

ファイアウォールを導入することで、あらかじめ定められたルールに基づいて不正な通信を遮断し、安全な通信のみを許可することで、管理下のネットワークをサイバー攻撃から保護します。

不正なアクセスからコンピュータやネットワークを守る仕組み

ファイアウォールは、ネットワークの境界で通信を監視し、設定されたルールに合致しない通信を遮断する「通信制御」によって、コンピュータやシステムを保護します。

これは「境界型」と呼ばれるセキュリティ対策の代表的な仕組みであり、外部からのマルウェア感染や不正アクセスを水際で防ぐ効果があります。

安全な通信だけを通過させることで、内部のネットワークや端末のセキュリティを維持します。

ファイアウォールは、個別の端末だけでなく、ネットワーク全体の第一の防御壁として機能します。

今さら聞けない、ファイアウォールが必要不可欠な理由

ファイアウォールの必要性は、インターネットへの常時接続が当たり前になった現代において極めて高いです。

常に外部ネットワークからのサイバー攻撃の脅威に晒されているため、防御壁がなければ、コンピュータやネットワークは無防備な状態に置かれます。

企業の機密情報や個人のプライバシーといった重要なデータを守るためには、外部からの不正な侵入を防ぐ最初の砦として、ファイアウォールは必須の存在です。

ファイアウォールが通信を監視する3つの仕組み

ファイアウォールの機能は、通信を監視し、その安全性を判断する方式によって大きく3種類に分類されます。

それぞれの仕組みは、通信データのどの部分をチェックするか、またどのように検知するかが異なります。

ここでは、ファイアウォールが通信を監視する代表的な3つの方式である「パケットフィルタリング型」「アプリケーションゲートウェイ型」「サーキットレベルゲートウェイ型」について、その特徴を解説します。

【仕組み①】パケットフィルタリング型:通信の送信元や宛先情報で判断する

パケットフィルタリング型は、通信の最小単位である「パケット」のヘッダ情報を見て通信を制御する最も基本的な方式です。

ヘッダに含まれる送信元・宛先のIPアドレスやポート番号といった情報を、あらかじめ設定されたルールと照合し、フィルタリングを行います。

この方式はOSI参照モデルのネットワーク層やトランスポート層で機能します。

現在の主流は、過去の通信の文脈を記憶するステートフルインスペクションという技術で、内部からの通信に対する「戻りの通信」を動的に許可するため、より安全で効率的なトラフィック管理が可能です。

【仕組み②】アプリケーションゲートウェイ型:アプリケーションのデータ内容まで詳細にチェックする

アプリケーションゲートウェイ型は、プロキシ(代理)サーバーとして機能し、クライアントとサーバー間の通信を中継します。

この方式はOSI参照モデルの最上位であるアプリケーション層(レイヤー7)で動作し、HTTPやFTPといったプロトコルレベルでデータの内容まで詳しくチェックできるのが特徴です。

不正なコマンドや意図しないデータが送られていないかを確認したり、証明書を検証したりと、高度なセキュリティサービスを提供します。

ただし、通信を詳細にチェックする分、他の方式に比べて処理に時間がかかり、通信速度が低下する可能性があります。

【仕組み③】サーキットレベルゲートウェイ型:通信を代理で中継して安全性を確保する

サーキットレベルゲートウェイ型は、アプリケーションゲートウェイ型と同様に通信を代理で中継しますが、データの中身まではチェックしません。

TCPセッションが確立される際に送信元の認証を行い、一度コネクションが確立されるとその後の通信は通過させます。

NATやNAPTといったIPアドレスを変換する技術と組み合わせて、内部のIPアドレスを外部から隠蔽する機能を持つことが多く、これにより内部ネットワークの安全性を高めます。

パケットフィルタリング型より安全性が高く、アプリケーションゲートウェイ型より高速に動作するのが特徴です。

ファイアウォールの主な種類とそれぞれの特徴

ファイアウォールには様々な製品があり、その特徴は提供形態や保護対象によって異なります。

自社のネットワーク構成やセキュリティ要件に合わせて適切な製品を選ぶためには、それぞれの種類を比較検討することが重要です。

ここでは、ファイアウォールを「ハードウェア型とソフトウェア型」および「ネットワーク用とパーソナル用」という2つの観点から分類し、それぞれの特徴や適切な利用シーンについて解説します。

ハードウェア型とソフトウェア型の違いを比較

ハードウェア型ファイアウォールは、専用の物理的な機器をネットワーク境界に設置するタイプで、ルーターなどにその機能が組み込まれていることもあります。

広範囲のネットワークをまとめて保護でき、高い処理性能を持つ点がメリットですが、導入コストが高くなる欠点があります。

一方、ソフトウェア型はPCやサーバーにインストールして使用するタイプです。

特定の端末をきめ細かく保護でき、比較的低コストで導入できるメリットがあります。

近年では、物理的な機器を必要としないクラウド型のファイアウォールや、多様な機能を持つ次世代ファイアウォール(NGFW)も普及しています。

ネットワーク用とパーソナル(個人用)の違いを解説

保護する対象によって、ネットワーク用とパーソナル(個人用)に大別されます。

ネットワーク用ファイアウォールは、企業などの社内ネットワーク全体を、外部ネットワーク(WAN)の脅威から守るために境界に設置されます。

非武装地帯(DMZ)の構築や、大規模な通信を処理する性能が求められ、金融機関などでは特に厳しい要件が課せられます。

パーソナルファイアウォールは、個人のPCを保護することを目的としたソフトウェアで、OSに標準搭載されていることも多いです。

企業によっては、社員研修などを通じて適切な設定を徹底させる場合があります。

ファイアウォールと他のセキュリティ対策との違い

ファイアウォールは多くのセキュリティ対策の基本ですが、それだけで全ての脅威を防げるわけではありません。

WAFやIDS/IPS、UTMといった他のセキュリティ製品やセキュリティソフトは、それぞれ異なる役割を持っており、ファイアウォールが防げない攻撃を補完します。

これらの違いを理解し、適切に組み合わせることで、より強固なセキュリティ環境を構築できます。

WAF(Webアプリケーションファイアウォール)との防御範囲の違い

ファイアウォールとWAF(WebApplicationFirewall)の最も大きな違いは、防御する対象の層です。

一般的なファイアウォールがネットワーク層やトランスポート層で通信の送信元・宛先情報に基づいて通信を制御するのに対し、WAFはアプリケーション層に特化しています。

具体的には、Webアプリケーションの脆弱性を悪用するSQLインジェクションやクロスサイトスクリプティングといった攻撃を検知し、防御する役割を担います。

両者は防御範囲が異なるため、併用することでセキュリティを強化できます。

IDS/IPS(不正侵入検知/防御システム)との検知方法の違い

IDS/IPSとファイアウォールは、脅威を検知する方法が異なります。

ファイアウォールがIPアドレスやポート番号といった情報に基づいて事前に定義されたルールで通信を許可・拒否するのに対し、IDS/IPSは通信データの内容を詳細に監視します。

攻撃特有のパターン(シグネチャ)を検知し、不正な通信やその兆候を発見します。

IDS(不正侵入検知システム)は検知と通知を行い、IPS(不正侵入防御システム)は検知した上で該当の通信を自動的に遮断する機能を持ち、ファイアウォールを通過した脅威への対策として機能します。

UTM(統合脅威管理)との機能性の違い

UTM(Unified Threat Management)は、ファイアウォールの機能に加えて、アンチウイルス、IPS(不正侵入防御)、Webフィルタリングなど、複数のセキュリティ機能を一つのハードウェアに統合した製品です。

ファイアウォールが通信の制御を主目的とする単機能の対策であるのに対し、UTMは複数の脅威に一台で対応できる包括的なソリューションです。

導入・運用コストを一本化できるメリットがありますが、全ての処理を一台で担うため、機器への負荷が高くなる側面もあります。

ファイアウォールに関するよくある質問

ファイアウォールを運用する上では、その設定や他のセキュリティ対策との関係性について、様々な疑問が生じます。

ここでは、ファイアウォールの無効化に伴うリスク、その十分性、そしてWindowsに標準搭載されているファイアウォールの設定方法など、よくある質問とその回答を紹介します。

これらの問題点を理解し、適切な運用を心がけることが重要です。

ファイアウォールを無効化するとどのようなリスクがありますか?

ファイアウォールを無効化すると、外部からの不正アクセスやマルウェア感染のリスクが著しく高まります。

ネットワークの防御壁がなくなるため、コンピュータやネットワークがサイバー攻撃に対して無防備な状態になります。

特定のソフトウェアのインストールのために一時的に停止する場合でも、作業完了後は速やかに有効化し、常時稼働させることが原則です。

ファイアウォールを導入していればセキュリティ対策は十分ですか?

十分ではありません。

ファイアウォールは外部ネットワークからの不正な通信を防ぐことに特化していますが、全ての脅威を防げるわけではないからです。

例えば、メールの添付ファイルやUSBメモリを介して侵入するウイルスは検知できません。

そのため、アンチウイルスソフトやWAFといった他の対策と組み合わせた多層的な防御が必要です。

Windows標準のファイアウォールで設定を確認・変更する方法は?

「コントロールパネル」から「WindowsDefenderファイアウォール」を選択することで設定の確認・変更が可能です。

「詳細設定」を開くと、送受信の通信に関する新しいルールを追加したり、既存の許可リストを編集したりできます。

特定のアプリケーションやポート番号を指定して通信許可の設定を行うことで、セキュリティを維持しつつ必要な通信を確保します。

まとめ

本記事では、ファイアウォールの基本的な役割やから通信を監視する仕組み、主な種類、そしてWAFなどのといった他のセキュリティ製品との違いを詳しく解説しました。

ファイアウォールはネットワークセキュリティのを支える第一歩であり、外部の脅威から内部のシステムを保護するために不可欠かせない存在です。

しかし、近年の巧妙なサイバー攻撃に対しては、ファイアウォールだけ単体では万全とは言えず、の防御したいには限界があります。守るべき対象や目的に応じて他、複数のセキュリティ対策とを組み合わせ、た多層的な防御体制を構築することが、安全なIT環境を維持するための鍵となります。

より包括的かつ効率的なセキュリティ管理を検討されている方には、IT資産管理とセキュリティ対策を統合的に提供する「AssetView Cloud +」の活用がおすすめです。このソリューションは、PCのログ管理やパッチ管理だけでなく、未知の脅威に対する防御や内部不正の防止までをクラウド上で一元化できる点が特徴です。

ファイアウォールによるネットワーク境界の保護に加え、AssetView Cloud +のようなエンドポイント対策を導入することで、社内外を問わず一貫したセキュリティレベルを確保できます。企業の重要資産を守るためには、個別の製品を導入するだけでなく、これらをいかに統合して運用していくかを考えることが重要です。まずは現状の課題を整理し、自社に最適な構成を検討することから始めてください。