2022年度版:IPA情報セキュリティ10大脅威から読み解く最新のセキュリティ事情について

- INDEX

-

サイバー攻撃は手を変え品を変え、次々に新しい手法で金銭やデータの略取を行ってきます。

最新のセキュリティ事情を把握するためにも、2022年度版のIPA情報セキュリティ10大脅威を読み解いておきましょう。2021年の順位と比較し、その上で既知の対策の強化とともに、未対策の部分についても対応するのがおすすめです。

今回はIPA情報セキュリティ10大脅威の2022年度版にある組織に関する脅威を読み解きながら、最新のセキュリティ事情や具体的な対策案と、個人に関する脅威についてお話します。

参考元:IPA - 情報セキュリティ10大脅威 2022

https://www.ipa.go.jp/security/vuln/10threats2022.html

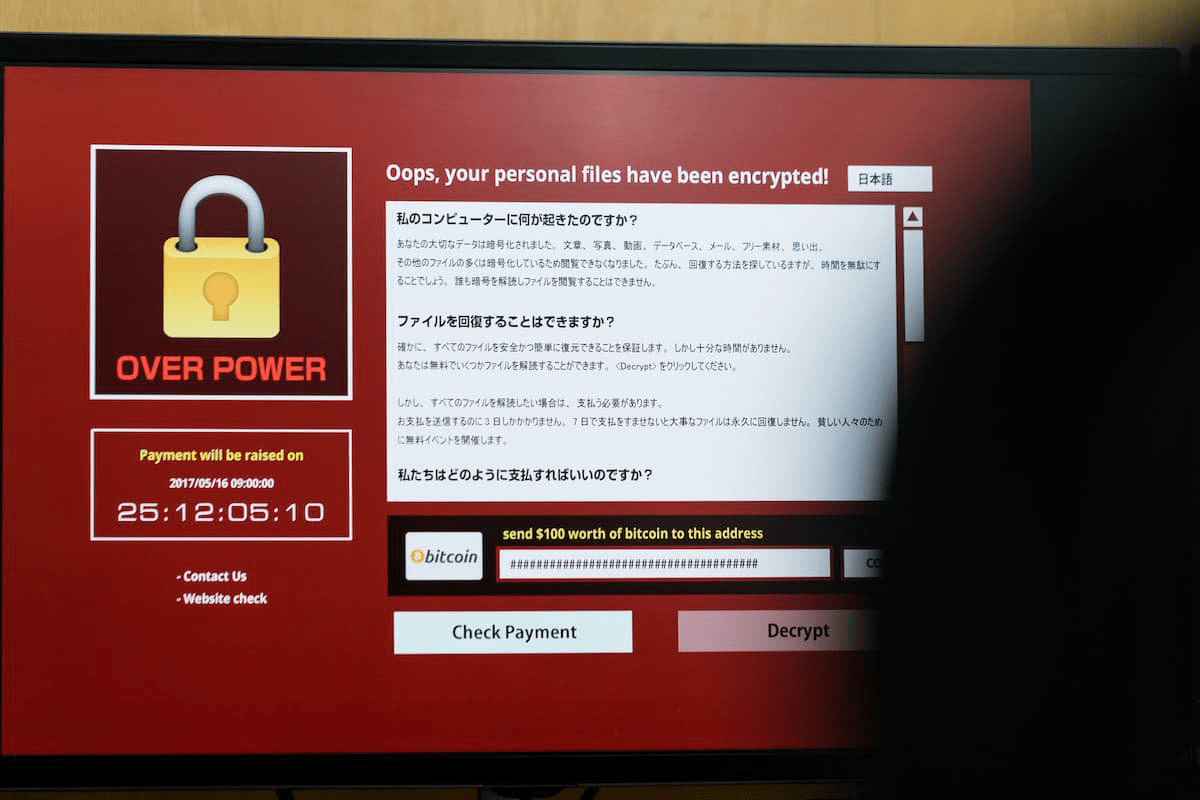

2022年: 1位 - ランサムウェアによる被害 - 2021年:1位

ランサムウェアとは、企業や組織の情報資産であるデータやシステムの暗号化を行い、身代金を要求する仕組みを持つマルウェアを指します。身代金の金額は払えそうな額から、億単位かそれ以上におよぶこともあり、警戒すべき脅威です。日本においても地方の病院がランサムウェアに感染し、患者のカルテも含めてシステムが利用できない状態にされたというケースがありました。また、機密情報の中にあるデータを暴露するといったような脅迫をされることもあり、企業や組織としても万全の対策をしておきたい脅威と言えます。

具体的な対策案

ランサムウェアは、マルウェア対策と同様にウイルス対策ソフトのインストール、パターンファイルを常に最新の状態に維持するなど、感染しない対策が必須です。また、怪しいメールの添付ファイルや怪しいサイトからダウンロードしたファイルなどを、安易に開かない、開かせないことを徹底しましょう。

2022年:2位 - 標的型攻撃による機密情報の窃取 - 2021年:2位

標的型攻撃とは、実在するアドレスに似せた偽のメールアドレス、もしくは実在するアカウントを乗っ取ったメールアドレスなどを悪用し、機密情報や個人情報を盗み出したり、マルウェアに感染させたりする脅威です。金銭的な略取を行うケースも存在しています。他のサイバー攻撃で得た情報やアカウント、もしくは公式に発表されている情報も含めて、企業や組織の内情を入念に調べて攻撃してくるため、セキュリティリテラシーが高い人でも騙されてしまうという危険性があります。また、騙されてしまうことで渡してしまった情報を元に、次の標的を狙うこともあり、二次被害的にも十分に対策しておくべき脅威です。

具体的な対策案

標的型攻撃は「本人にしか見えない」または「本人のアカウントを使ったなりすまし」であるため、見極めにくいという難点があります。また、メールの履歴やその他の情報を組み合わせてコミュニケーションしてくるため、判断に悩む可能性も高いです。PC操作ログの取得と監視、同時にメール送受信履歴の監視など、怪しい挙動を検知する仕組みや、怪しいと感じた時、本人に連絡する方法を別に用意しておくのが効果的です。

2022年:3位 - サプライチェーンの弱点を悪用した攻撃 - 2021年:4位

サプライチェーンの弱点を悪用した攻撃とは、企業内における事業活動、もしくは企業外での取引など、商品やサービスに関連があるつながりからセキュリティ性の弱い場所を狙って攻撃し、徐々に情報を増やして最終的な目標である企業や組織を狙う攻撃です。標的型攻撃が直接的に狙う脅威とすれば、こちらは間接的に狙う脅威と言えます。同時に標的型攻撃を利用し、まるで取引先の担当者からメールが来たように見せかけたり、盗んだアカウントや偽のアカウントによるなりすましから話しかけられることで、最終的な標的を騙すこともあります。さまざまな情報を掴んだ上で攻撃してくるため、金銭の略取や情報の窃盗の被害が大きくなる恐れがあります。

具体的な対策案

具体的な対策案は標的型攻撃と同じように、本人確認や別の部門・部署・担当と連絡を取るなど、別の連絡手段を持つことです。正当そうな名前の添付ファイルにマルウェアを仕込まれることもあるため、必ずスキャンすることも大切です。また、基本的には添付ファイルを介さない方法を取ること、受発注業務自体をオンライン化やアプリ化するなど、悪意のある第三者が入り込みにくい環境を作ることをおすすめします。

2022年:4位 - テレワーク等のニューノーマルな働き方を狙った攻撃 - 2021年:3位

テレワーク等のニューノーマルな働き方を狙った攻撃とは、急激なテレワークの普及に伴い、セキュリティが確保できないままオンライン化やクラウド化を行った企業や組織、従業員を狙った攻撃です。VPNへの不正接続、社内や組織内の基幹システムへの不正ログインなど、今まではオフラインでアクセスできなかった部分に狙いを定めています。ビデオ会議やチャットなども悪用されることもあり、なりすましや盗聴されてしまうことで、さらに情報を与えてしまったり、悪質なスクリプトを含む添付ファイルを開いてしまったりすることも考えられます。

具体的な対策案

具体的な対策案として、多要素認証による本人確認や、VPNに接続できるデバイスの許可・拒否、暗号化されていないソフトウェアやサービスを利用しないなどが挙げられます。ゼロトラストの考え方・仕組みに基づいて、デバイスへのログイン・ネットワークへのログイン・基幹システムへのログイン、データへのアクセス権限の設定、IPアドレス制限、MACアドレス制限など、ひとつの認証や情報では完全なアクセスができない環境を構築するのがおすすめです。

2022年:5位 - 内部不正による情報漏えい - 2021年:6位

内部不正による情報漏えいとは、社内や組織内の人間が、悪意を持って情報漏えいやデータ改ざんなどを行う脅威です。自身の立場を悪用したり、部下に指示してやらせたりするケースもあり、疑われないだろうという意識で金額が積み重なってしまうケースも過去に存在しています。

具体的な対策案

具体的な対策案として、データの持ち出しを防ぐこと、例えばUSBメモリの接続やメール添付、クラウドサービスへのアップロードなどできないようにしておくことが挙げられます。PC操作ログの取得と監視も効果的であり、監視していることを周知徹底しておくことで抑止力になる可能性も高いです。

2022年:6位 - 脆弱性対策情報の公開に伴う悪用増加 - 2021年:10位

脆弱性対策情報の公開に伴う悪用増加とは、善意のハッカーが発見した脆弱性やセキュリティホールを集めた公開サイトの情報を悪用し、セキュリティパッチや脆弱性の修正が行われる前に攻撃する脅威です。セキュリティリテラシーが低い場合、もしくは何らかの原因で最新の状態やパッチがあてられない場合に確実に被害を受けてしまいます。脆弱性によっては管理者権限を奪取されてしまうこともあるため、サーバーやネットワーク上の管理情報をまるごと悪用される可能性があります。

具体的な対策案

具体的な対策案として、社内や組織内の情報システム部やセキュリティ担当においても、脆弱性対策情報が公開されているサイトを常にチェックし、自社で該当する脆弱性がないか把握、即時対応することです。必要に応じて脆弱性のあるシステムを停止することも視野に入れておき、セキュリティパッチが公開されるまで、または自社で修正するまでに被害が拡大しないように対応しましょう。

2022年:7位 - 修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃) - 2021年:ランク外

修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃)とは、OSやソフトウェアのアップデートが予定されている日付まで、脆弱性が残っていることを悪用したサイバー攻撃です。前項でもお話したように、脆弱性やセキュリティリスク、セキュリティホールを「善意で報告した人」の情報は基本的に公開されています。OSやソフトウェアベンダーが把握し、対応するまでに時間がかかることを逆手にとり、「確実に脆弱性がある期間」に攻撃をされてしまいます。

具体的な対策案

具体的な対策案として、脆弱性に関する情報を把握するとともに、脆弱性ごとに考えられるサイバー攻撃、セキュリティリスクを多角的かつ多段的に防御することが挙げられます。特に脆弱性を悪用するサイバー攻撃は、いくつかの前提条件をクリアしなければならないケースもあり、セキュリティが甘いことで結果的に被害が発生します。言い換えれば、前提条件となる部分に対策をしてくことで、脆弱性があったとしても、被害を受けにくくなるということです。また、OSやソフトウェアのベンダーから、ゼロデイ攻撃に対する対策が示されることもありますので、公式ホームページやセキュリティニュースをチェックして、対応できる作業については、迅速に対応することをおすすめします。

2022年:8位 - ビジネスメール詐欺による金銭被害 - 2021年:5位

ビジネスメール詐欺による金銭被害とは、BtoBやBtoCの間に悪意のある第三者が存在し、なりすました上でコミュニケーション自体を改ざんするような攻撃手法です。例えば、銀行口座が変更になった、もしくは上積みとなる金額はこちらの口座になど、直接的に現金を狙う手段を指します。標的型攻撃と同様になりすましやアカウントの奪取など、見極めにくく、対策しにくい攻撃でもあり、同時に内部不正の手口としても利用されてしまう脅威と言えます。

具体的な対策案

具体的な対策案は、PC操作ログの取得と監視、メール送受信履歴の取得と監視など、従業員の行動を透明化できる仕組みの導入です。また各種情報へのアクセスを制限し、データやファイルの存在自体を見えないようにしておくこともおすすめします。振る舞い検知のような不審な行動や操作を検知する仕組みも効果的です。

2022年:9位 - 予期せぬIT基盤の障害に伴う業務停止 - 2021年:7位

予期せぬIT基盤の障害に伴う業務停止とは、直接的に企業や組織が狙われるのではなく、AWSやGoogleなど、オンラインで利用しているサービスが障害になってしまうことで、業務ができなくなってしまう脅威です。オンラインやクラウドのサービスはセキュリティ性も高く、実績もあるので信頼や依存してしまうことがあります。そのため、いざ使えなくなった時に社内や組織内で対応できず、停止した時間の分だけ被害が拡大してしまいます。

具体的な対策案

具体的な対策案として、クラウドやオンラインに依存しない業務の流れ、作業手順を構築しておくことです。完全に内製やオンプレミスでなくとも、復旧や復元の間だけでも業務を停止させなくて済むようにしておくと安心です。

2022年:10位 - 不注意による情報漏えい等の被害 - 2021年:9位

不注意による情報漏えい等の被害とは、急激なテレワークの普及、DX推進に伴い、セキュリティリテラシーが低いまま従業員が情報漏えいをしてしまう脅威です。気軽にUSBメモリでデータを持ち帰って紛失したり、盗難にあったりするケースがあります。その他にも誤操作やうっかりミスで、個人情報や機密情報をオンライン上に誤って公開してしまうケースもあり、人間が作業する以上、避けられない、避けにくい脅威です。

具体的な対策案

具体的な対策案として、業務の流れや作業の手順を見直し、テレワークやDX推進に対応させることです。また、従業員が扱うデバイスをリモートで一元管理すること、データやネットワーク、システムへは許可したPCのみがログインできるようにするのもおすすめです。同時にPC操作ログを取得し、明らかに誤った操作にはアラートを出したり、検知したりする仕組みを導入しておくことで、被害が発生、拡大するのを防ぐことができます。

2022年:ランク外 - インターネット上のサービスへの不正ログイン - 2021年:8位

インターネット上のサービスへの不正ログインとは、本人しか知り得ないIDとパスワードの組み合わせを悪用し、オンライン上のサービスをなりすまして操作する脅威を指します。オンラインバンキングであれば金銭的な略取、SNSやメールアドレスであればなりすましや標的型攻撃の手段として、家族や友人、または同僚、顧客に被害がおよぶ可能性が高いため、非常に危険な脅威と言えます。

具体的な対策案

具体的な対策案として、多要素認証のあるオンラインサービスであれば、必ず多要素認証を利用すること、IDやパスワードの組み合わせを使いまわしせず、サービスごとに変更することが挙げられます。また、フィッシングサイトやフィッシングメールといった、自分自身で正しいID・パスワードを入力してしまうような詐欺的手法を知り、慌てず、焦らず、公式のサイトやURLからアクセスしなおすことも大切です。

2022年度版「個人に関する情報セキュリティ10大脅威」をざっくり解説

次に2022年度版「個人に関する情報セキュリティ10大脅威」をざっくり解説します。

1位 - フィッシングによる個人情報等の詐取

個人においては、フィッシングによる個人情報の詐取が1位になりました。フィッシングサイト、フィッシングメール、SMSや通話アプリを介したメッセージなど、なりすましや乗っ取りによって被害が拡大するケースと言えます。本人だけでなく、家族や同僚に被害が及ぶ可能性もあるため、セキュリティリテラシーの向上で騙されないようにしておく必要があります。また、間接的に企業や組織でのIDやパスワードが知られてしまう可能性があるため、個人への脅威のはずが、会社にまで被害・損害を与えるため、何かあったらすぐに相談できる体制を整えておきましょう。

2位 - ネット上の誹謗・中傷・デマ

SNSやWeb掲示板など、ネット上の誹謗・中傷・デマが2位にランクインしています。本来、インターネット上で本名を隠して、匿名で発言したとしても、ほぼ100%本人を特定することができます。しかし、特定されると思わず、安全な場所から言いたい放題してしまっている人が非常に多く、無責任な発言や嘘などによって一個人や団体に被害を与えているケースと言えます。企業や組織においても他人事ではなく、従業員個人のSNSで社内や組織内の事情を暴露されてしまった、もしくは事実ではない内容を投稿されることもあります。社内規則やルール、罰則で明確に「守秘義務」を守るように周知徹底し、匿名であるからと安易に発言してしまうことで、従業員自身の雇用や立場を失うどころか、罰金や損害賠償に発展するということを、しっかりと理解してもらいましょう。

3位 - メールやSMS等を使った脅迫・詐欺の手口による金銭要求

1位のフィッシングによる個人情報と同様の手口で、SNSや通話アプリ上で各種プリペイドカードの番号を送付させるという手法が3位にランクインしています。単に金銭を要求するだけでなく、不安に思わせたり、脅迫したりするため非常に悪質です。特に身分証を送ってしまった、顔写真や本名を知られてしまったなど、直接的に攻撃されるような恐怖を持たせるケースもあるため、安易に身分証や顔写真、本名を知らない人に教えないという基本的なセキュリティ対策を理解してもらい、実践してもらうことが大切です。

4位 - クレジットカード情報の不正利用

情報漏えい、またはフィッシングによって詐取されたクレジットカード情報の不正利用は4位にランクインしています。直接的に個人が被害・損害を受けるケースであり、クレジットカード会社も対策はしているものの、防ぎきれていない脅威と言えます。必要なオンラインサービスでのみクレジットカード決済を行う、または使わなくなったオンラインサービスは退会、削除するなど、プライベートな範囲であっても注意喚起しておきましょう。

5位 - スマホ決済の不正利用

昨今では携帯キャリアのスマホ決済やキャッシュレス決済を不正利用するケースも増えてきました。2022年度において5位にランクインしていることから、被害が急増、拡大しているのは確実です。スマホ決済はとても便利ですが、支払うタイミングや不審なメッセージに警戒するように注意しておきましょう。他の脅威にも言えることですが、ひとつの詐欺や脅威にひっかかる人は、他の詐欺や脅威にもひっかかる人です。さまざまな場面を想定し、どのような脅威であっても、慌てたり、焦ったり、不安になることなく、慎重に対処できるように促しておくことが大切です。

6位 - 偽警告によるインターネット詐欺

スマホやパソコンの標準的な確認のアラートを利用して、偽警告によるインターネット詐欺を行う脅威は6位にランクインしました。まるでデバイスの本来の機能が警告を出しているように見えてしまうため、ITやWebに疎い人ですと簡単に騙されてしまいます。偽警告自体が詐欺的手法であるのに、「今すぐにウイルス対策ソフトをインストールしてください」のような形でマルウェアをインストールさせるという悪質な手口です。これらは社内や組織内のデバイスでも発生する可能性があるため、プライベートであっても、不審な警告が出たらどのように対処すべきか、情報共有をしておきましょう。

7位 - 不正アプリによるスマートフォン利用者への被害

iPhoneやAndroidのアプリストアには監査や審査する仕組みがあります。しかし、それらをかいくぐって、まるで安全なアプリかのようにアプリストアに侵入し、不正アプリをインストールさせる手口も存在します。信頼してインストールしてしまうことで、その後の操作も促されるままタップしてしまう可能性が高いため、非常に悪質です。不要なアプリはダウンロードしない、アプリの開発元や提供元を確認する、アプリの評価や評判を検索するなど、不正アプリをインストールしないよう注意喚起しておきましょう。

8位 - インターネット上のサービスからの個人情報の窃取

オンラインサービスやオンラインでつながるサーバーへサイバー攻撃を行い、個人情報のリストを盗み出して販売したり、公開したりするケースがあります。個人情報を窃盗されてしまい、悪用につながるのです。例えば、メールアドレスを知られてしまい、フィッシングメールや脅迫メールが届くようになったり、前述したクレジットカードの不正利用

をされたりしてしまいます。個人としては防ぎにくい脅威ですが、企業や組織としてセキュリティ体制をしっかりと構築し、情報漏えいしないよう努めることが、間接的に個人、顧客、取引先を守ることにつながると理解しておきましょう。

9位 - インターネットバンキングの不正利用

情報漏えいやフィッシングによって得られた情報を元に、インターネットバンキングを不正利用されてしまうケースもあります。また、モバイル型のトロイの木馬など、不正アプリを経由して情報を詐取、デバイスを乗っ取り、なりすまして不正利用するケースもあり、非常に厄介です。インターネットバンキングを利用する際、二要素認証やメール認証の他、セキュリティカードの情報を安易に教えないなど「どの条件が揃えば送金や出金されてしまうのか」を把握し、対策すること、わからない時はサービス提供元に確認することを周知・共有しておきましょう。

10位 - インターネット上のサービスへの不正ログイン

前項のインターネットバンキングと似たケースとして、インターネット上のサービスへの不正ログインという脅威が10位にランクインしています。SNSやECサイト、会員制サイトなど、本人でなければ利用できないサービスに不正にログインされ、なりすまして悪用したり、金銭的な被害を受ける可能性があります。個人の脅威で共通して言えるのが、連絡先を知られてしまうことで、メッセージによる詐欺を受けてしまう、もしくは個人情報を知られてしまうことで、オンライン上で利用しているサービスを推測され、IDやパスワードによって不正利用されてしまうことです。どちらの場合も「自分自身の個人情報の取扱い」を注意しておいたとしても防ぎきれない可能性が高いということをまずは理解しておきましょう。その上で、オンライン上のサービスは精査して最小限にすること、メールアドレスやパスワードはすべて異なるものにしておくこと、自分自身の個人情報を不必要に登録、発信しないことをおすすめします。

まとめ:10大脅威も含めて、未知・既知の脅威に対策をしておこう!

今回はIPA情報セキュリティ10大脅威の2022年度版にある組織に関する脅威を読み解きながら、最新のセキュリティ事情や具体的な対策案と、個人に関する脅威についてお話しました。IPA情報セキュリティ10大脅威はあくまでも10位までのランキングに入ったサイバー攻撃および手法です。まずは10大脅威へのセキュリティ対策が行われているかを精査し、その他のサイバー攻撃への対策もしっかりと行うことをおすすめします。

当社の提供するIT資産管理ツール・情報資産管理ソフト「AssetView」シリーズを組み合わせることで、情報セキュリティ10大脅威に対する基本的なセキュリティ基盤が構築できます。既知の脅威だけでなく、未知の脅威にも対応しやすくなりますので、ぜひともこの機会にご相談、お問い合わせください。